Anwendungsfälle

PAM für Webanwendungen

Sicherer Zugriff auf Webanwendungen mit Intelligent Oversight

Fudo Enterprise bietet ein umfassendes Privileged Access Management für Webanwendungen durch KI-gestützte Verhaltensanalysen und Bedrohungserkennung in Echtzeit. Fudo bietet eine transparente Überwachung der Websitzungen, automatische Compliance-Aufzeichnungen und eine nahtlose Integration in die bestehende Webinfrastruktur, ohne dass Anwendungsänderungen oder Browser-Plugins erforderlich sind.

Herausforderung

Sicherheitsrisiken für Webanwendungen setzen vertrauliche Daten offen

Der Zugriff auf privilegierte Webanwendungen führt zu erheblichen Sicherheitslücken, da Anmeldeinformationen kompromittiert werden, Sitzungen entführt werden und die Benutzeraktivitäten unzureichend überwacht werden. Herkömmliche Internetsicherheit basiert auf Authentifizierungskontrollen, die bösartiges Verhalten nicht erkennen oder die Aktionen privilegierter Benutzer in aktiven Anwendungssitzungen nicht überwachen.

Die wichtigsten Themen

- Gestohlene Anmeldeinformationen ermöglichen den unentdeckten Zugriff auf Webanwendungen

- Eingeschränkter Einblick in die Aktivitäten privilegierter Benutzer innerhalb von Anwendungen

- Sitzungshijacking und Man-in-the-Middle-Angriffe

- Compliance-Lücken bei der Aufzeichnung von Websitzungen und der Auditdokumentation

- Unzureichende Überwachung des Zugriffs und der Änderungen sensibler Daten

Lösung

Intelligente Zugriffskontrolle für Webanwendungen

Fudo Enterprise transformiert die Sicherheit von Webanwendungen durch ein umfassendes Sitzungsmanagement, das KI-gestützte Verhaltensanalysen mit Aktivitätsüberwachung in Echtzeit kombiniert. Fudo bietet vollständige Transparenz und Kontrolle über Webanwendungssitzungen und sorgt gleichzeitig für eine transparente Benutzererfahrung und eine optimierte Verwaltungsaufsicht.

Funktionen

Erweiterte Sicherheit und Zugriffskontrolle für Webanwendungen

KI-gestützte Verhaltensanalyse

Die Verhaltensüberwachung analysiert Nutzungsmuster von Webanwendungen und erkennt Verhaltensauffälligkeiten, Datenzugriffsmuster und Anwendungsinteraktionen. Automatisierte Warnmeldungen werden ausgelöst, wenn Aktivitäten von den etablierten Benutzerprofilen abweichen.

Vollständige Sitzungsaufzeichnung

Vollständige Videoaufzeichnung von Webanwendungssitzungen mit durchsuchbaren Aktivitätsprotokollen zur Unterstützung von Compliance-Anforderungen, Sicherheitsuntersuchungen und Analysen des Benutzerverhaltens. Sitzungswiederholungen bieten detaillierte forensische Funktionen.

Sitzungsüberwachung in Echtzeit

Die Sichtbarkeit von Live-Sitzungen ermöglicht es Administratoren, die aktive Nutzung von Webanwendungen zu beobachten, den Zugriff auf vertrauliche Daten zu überwachen und den Betriebsablauf zu überwachen, ohne die Arbeitsabläufe der Benutzer zu stören.

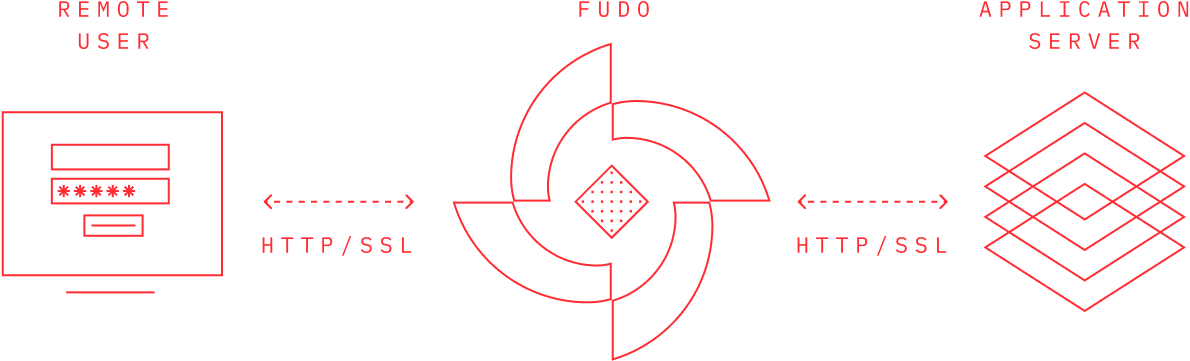

Transparente Proxy-Architektur

Die agentenlose Bereitstellung lässt sich nahtlos in die bestehende Webinfrastruktur integrieren. Benutzer greifen über Standardbrowser auf Anwendungen zu, während alle Sitzungen die intelligente Sicherheitsebene von Fudo durchlaufen.

Automatisierte Compliance-Berichterstattung

Generieren Sie umfassende Prüfprotokolle und Compliance-Berichte für regulatorische Rahmenbedingungen. Detaillierte Sitzungsprotokolle, Zugriffsmuster und Sicherheitsereignisse unterstützen die regulatorischen Anforderungen.

Integration der Verwaltung von Anmeldeinformationen

Die automatische Rotation der Anmeldeinformationen und die sichere Eingabe von Anmeldeinformationen verhindern die gemeinsame Nutzung von Passwörtern und sorgen gleichzeitig für einen nahtlosen RDP-Zugriff für autorisierte Benutzer.

Leistungen

Measurable Web Application Security Improvements

Verbesserte Bedrohungserkennung

AI-powered behavioral analysis identifies suspicious web application activities that traditional security controls miss, including data exfiltration attempts and unauthorized access patterns.

Optimierte Einhaltung von Vorschriften

Die vollständige Aufzeichnung von Internetsitzungen und die automatische Berichterstattung erfüllen die gesetzlichen Anforderungen an die Überwachung privilegierter Zugriffe und eine detaillierte Audit-Trail-Dokumentation.

Betriebliche Effizienz

Eine einheitliche Zugriffskontrolle für Webanwendungen reduziert den Verwaltungsaufwand und bietet gleichzeitig einen detaillierten Überblick über Benutzerberechtigungen, Datenzugriffs- und Anwendungsnutzungsrichtlinien.

Schneller Einsatz

Die Unterstützung aller gängigen Webbrowser, ohne dass Plugins oder Erweiterungen erforderlich sind, gewährleistet eine transparente Benutzererfahrung in verschiedenen Anwendungsumgebungen.

Allgemeine Sicherheitsszenarien für Webanwendungen

Integration

Nahtlose Integration der Infrastruktur von Webanwendungen

Fudo Enterprise lässt sich in bestehende Webanwendungen, Identitätsmanagementsysteme und Sicherheitsinfrastrukturen integrieren, ohne dass Anwendungsänderungen oder Browser-Plugins erforderlich sind. Die Unterstützung von Standard-Webprotokollen gewährleistet die Kompatibilität in verschiedenen Anwendungsumgebungen.

- Single Sign-On (SSO) und Identitätsanbieter

- Firewalls und Sicherheitstools für Webanwendungen

- SAML- und OAuth-Authentifizierungssysteme

- SIEM- und Sicherheitsüberwachungsplattformen

- Cloud- und lokale Webanwendungen

- Fortgeschrittene KI-Verhaltensanalyse mit über 1.400 Verhaltensmerkmalen

- Vollständige Sitzungsaufzeichnung und administrative Kontrolle

- Compliance der Enterprise-Klasse mit KI-Automatisierung

- Hochverfügbarkeitsarchitektur mit Failoverclustern

- Einfache Bereitstellung agentenlos

- Sofortiges Anbieter-Onboarding ohne VPNs oder Agenten

- Browserbasierter sicherer Zugriff mit Echtzeitüberwachung

- Automatisierte Durchsetzung von Richtlinien und Ablauf des Zugriffs

- Vollständige Audit-Trails für alle externen Benutzeraktivitäten

- Just-in-Time und Zero Trust Zugriffa