Fudo ShareAccess

Prosty i bezpieczny dostęp dla stron trzecich

Fudo ShareAccess to platforma chmurowa dostępna przez przeglądarkę, która zapewnia pełną kontrolę i wgląd w działania stron trzecich, eliminując potrzebę korzystania z VPN, agentów czy modyfikacji infrastruktury.

Integrując się z Fudo Enterprise, umożliwia monitorowanie i nagrywanie sesji w czasie rzeczywistym, egzekwowanie zasady Zero Trust oraz wykrywanie zagrożeń oparte na AI w środowiskach o każdej wielkości.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Bezpieczeństwo

AI-Powered Third-Party Security

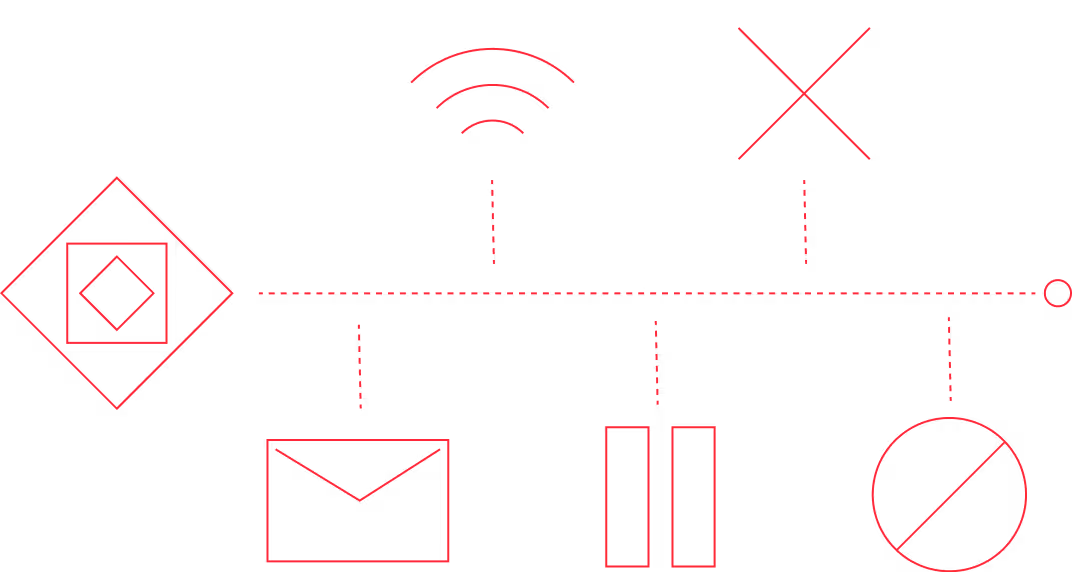

Zintegrowana z Fudo Enterprise, ShareAccess zapewnia kompleksowe wykrywanie zagrożeń i egzekwowanie zasad Zero Trust we wszystkich formach współpracy zewnętrznej. W przypadku wykrycia zagrożenia mogą zostać uruchomione zautomatyzowane reakcje, takie jak:

- Wysłać powiadomienie e-mail

- Wysłać SNMP TRAP

- Wstrzymać sesję

- Zakończyć połączenie

- Zablokować użytkownika

Zaawansowane wykrywanie i neutralizacja zagrożeń

Model ilościowy zachowań

Analizuje dane sesji (liczba, czas trwania, godziny) i generuje alerty przy odchyleniach od wzorców.

Biometria ruchów myszy

Analizuje 700+ parametrów (prędkość, schematy ruchów, typ urządzenia) dla precyzyjnej predykcji zachowań.

Biometria pisania na klawiaturze

Analizuje 100+ parametrów, takich jak rytm pisania, sekwencje klawiszy czy siła naciśnięć.

Semantyczny model behawioralny

Uczy się na podstawie 600+ cech preferencji wprowadzania danych, aby precyzyjnie przewidywać działania użytkownika.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Compliance

Kompleksowa kontrola dostępu partnerów

Dzięki pełnemu nagrywaniu sesji, zabezpieczonym przed manipulacją śladom audytowym i centralnemu monitorowaniu całej współpracy zewnętrznej, ShareAccess zapewnia widoczność i kontrolę wymaganą przez przepisy dotyczące zarządzania dostępem dostawców.

Kompleksowa zgodność i audyt dostępu zewnętrznego

Monitorowanie sesji zewnętrznych

Pełne monitorowanie wszystkich sesji dostawców z możliwością szczegółowego nagrywania, nadzoru w czasie rzeczywistym i tworzenia rozbudowanych logów, zapewniające pełną widoczność działań partnerów zewnętrznych.

Niezmienne ślady audytowe

Zabezpieczone przed manipulacją logi i raporty zgodności wspierają spełnienie wymagań takich regulacji jak RODO, DORA czy NIS 2. Automatyczne generowanie raportów upraszcza audyty i ogranicza obciążenie administracyjne.

Kontrola dostępu dostawców

Szczegółowe zarządzanie uprawnieniami użytkowników zewnętrznych dzięki automatycznym zatwierdzeniom dostępu, ograniczeniom czasowym oraz możliwości natychmiastowego cofnięcia uprawnień.

Wykrywanie zagrożeń w czasie rzeczywistym

Zaawansowane monitorowanie automatycznie wykrywa podejrzane działania użytkowników zewnętrznych i natychmiast uruchamia alerty oraz odpowiednie działania zabezpieczające, zapewniając proaktywną ochronę.

Uwierzytelnianie wieloskładnikowe (MFA)

Obowiązkowe MFA dla wszystkich użytkowników zewnętrznych oraz kontekstowe uwierzytelnianie, które dopasowuje poziom zabezpieczeń do sposobu dostępu i poziomu ryzyka.

Centralny panel dostępu zewnętrznego

Centralny widok wszystkich działań dostawców w organizacji z szybkim dostępem do reagowania na incydenty i pełnym nadzorem.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Ease of Use

Prostota dostępu przez przeglądarkę

Nasza chmurowa platforma, dostępna bezpośrednio z poziomu przeglądarki, eliminuje konieczność używania VPN-ów, agentów czy zmian w infrastrukturze. Zapewnia szybki i bezproblemowy dostęp dla dostawców dzięki automatycznemu nadawaniu uprawnień, inteligentnym kontrolom bezpieczeństwa i pełnemu nadzorowi administracyjnemu, który łatwo skalujesz do swoich potrzeb.

Prostota klasy enterprise

Dostęp przez przeglądarkę

Żadnych instalacji ani dodatkowego oprogramowania. Dostawcy logują się bezpośrednio przez przeglądarkę, z zachowaniem pełnej funkcjonalności i bezpieczeństwa.

Bez VPN, agentów i zmian w infrastrukturze

Koniec z trudną konfiguracją VPN, instalowaniem agentów i modyfikacjami systemów. Wdrożenie zajmuje chwilę i nie zakłóca działania środowiska.

Integracja z Fudo Enterprise

Łatwo łączy się z Fudo Enterprise, zapewniając spójne zarządzanie dostępem zarówno dla użytkowników wewnętrznych, jak i zewnętrznych.

Architektura chmurowa gotowa na skalowanie

Stworzona z myślą o rozwoju — automatycznie dostosowuje się do rosnącej liczby partnerów i projektów.

Pełna kontrola i widoczność

Masz wgląd we wszystkie działania dostawców dzięki szczegółowym uprawnieniom, monitorowaniu w czasie rzeczywistym i rozbudowanym raportom.

Zero Trust w praktyce

Zasady Zero Trust dla każdego zewnętrznego dostępu — ciągła weryfikacja, minimalne uprawnienia i dynamiczne egzekwowanie polityk.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Suspendisse varius enim in eros elementum tristique. Duis cursus, mi quis viverra ornare, eros dolor interdum nulla, ut commodo diam libero vitae erat. Aenean faucibus nibh et justo cursus id rutrum lorem imperdiet. Nunc ut sem vitae risus tristique posuere.

Productivity

Natychmiastowa współpraca bez kompromisów

Przyspiesz współpracę z zewnętrznymi partnerami dzięki błyskawicznym zaproszeniom użytkowników, prostemu udostępnianiu zasobów i inteligentnemu zarządzaniu dostępem. Zamień bezpieczeństwo w realną przewagę konkurencyjną.

Płynna współpraca

Błyskawiczne zaproszenia użytkowników

Dodawaj partnerów zewnętrznych jednym kliknięciem dzięki zautomatyzowanym procesom onboardingu. Koniec z długotrwałą konfiguracją — pełne bezpieczeństwo od pierwszej sekundy.

Proste udostępnianie zasobów

Umożliwiaj bezpieczny dostęp do firmowych systemów bez skomplikowanych konfiguracji VPN czy zmian w firewallu. Partnerzy korzystają z aplikacji, które już znają i preferują.

Nadzór nad współpracą w czasie rzeczywistym

Pełna widoczność wszystkich aktywnych sesji partnerów. Monitoruj, reaguj i wspieraj ich działania bez przerywania pracy.

Pełne nagrywanie sesji

Każda sesja partnera jest nagrywana w formie wideo i zapisywana w przeszukiwalnych archiwach. Idealne do celów zgodności, analiz bezpieczeństwa i audytów.

Analiza produktywności i aktywności

Śledź wzorce logowania, czas trwania sesji i faktyczną aktywność użytkowników. Uzyskaj wgląd w zaangażowanie partnerów i efektywność współpracy.

Raportowanie czasu logowania i aktywności

Pozwala monitorować wzorce logowań, długość sesji i czas aktywnej pracy, wspierając analizę zaangażowania i efektywności pracowników.

Referencje

Potrzebujesz kompleksowego systemu do zarządzania dostępem uprzywilejowanym?

Poznaj Fudo Enterprise — inteligentny PAM z analizą behawioralną opartą na AI.

01

Zaawansowana analiza AI z wykorzystaniem ponad 1400 wskaźników behawioralnych

02

Pełna rejestracja sesji i kontrola administracyjna

03

Zgodność z dyrektywami i automatyzacja AI klasy korporacyjnej

04

Architektura wysokiej dostępności oparta na klastrach failover

05

Proste wdrożenie bez agentów