USE CASES

PAM dla Remote Desktop Protocol

Bezpieczny dostęp RDP z inteligentnym monitoringiem

Fudo Enterprise umożliwia kompleksowe zarządzanie dostępem uprzywilejowanym do połączeń RDP, łącząc analizę behawioralną opartą na sztucznej inteligencji z wykrywaniem zagrożeń w czasie rzeczywistym. Platforma daje pełną kontrolę nad sesjami, automatyczne rejestrowanie zgodności i łatwą integrację z istniejącą infrastrukturą — bez agentów i zmian w systemie.

Wyzwanie

Luki w zabezpieczeniach RDP narażają systemy krytyczne

Dostęp przez Remote Desktop Protocol (RDP) stwarza poważne ryzyko bezpieczeństwa związane z kradzieżą poświadczeń, ruchem lateralnym oraz niewystarczającą widocznością sesji. Tradycyjne zabezpieczenia RDP opierają się na kontroli obwodowej, która nie wykrywa przejętych poświadczeń ani nie monitoruje zachowania uprzywilejowanych użytkowników w aktywnych sesjach.

Kluczowe problemy

- Skradzione dane uwierzytelniające RDP umożliwiają niewykryty dostęp do systemu

- Ograniczony wgląd w działania uprzywilejowanych użytkowników podczas sesji

- Luki zgodności w rejestrowaniu sesji i ścieżkach audytu

- Ruch lateralny w sieci poprzez przejęte połączenia RDP

- Ręczne zarządzanie dostępem powoduje nieefektywność operacyjną

Rozwiązanie

Inteligentna kontrola dostępu RDP

Fudo Enterprise podnosi poziom ochrony sesji RDP poprzez kompleksowe zarządzanie sesjami, które łączy analizę behawioralną opartą na sztucznej inteligencji z wykrywaniem zagrożeń w czasie rzeczywistym. Nasza platforma zapewnia pełną widoczność i kontrolę nad połączeniami RDP przy jednoczesnym zachowaniu płynnego doświadczenia użytkownika i usprawnionego nadzoru administracyjnego.

Funkcje

Zaawansowane zabezpieczenia i zarządzanie RDP

Analiza behawioralna oparta na AI

Wdrożenie bez agentów bezproblemowo integruje się z istniejącą infrastrukturą RDP. Użytkownicy łączą się za pośrednictwem natywnych klientów RDP, podczas gdy wszystkie sesje przepływają przez inteligentną warstwę bezpieczeństwa Fudo.

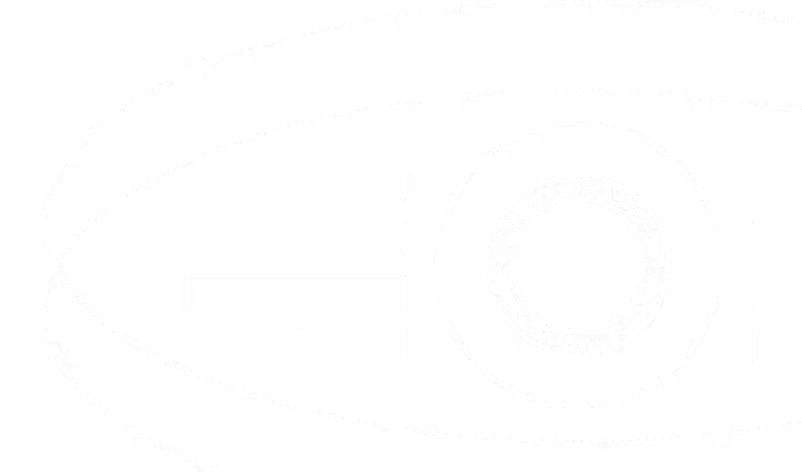

Pełne nagrywanie sesji

Pełne nagrywanie sesji RDP z przeszukiwalnym archiwum, wspierającym spełnianie wymogów zgodności, prowadzenie dochodzeń bezpieczeństwa oraz analizę produktywności. Odtwarzanie sesji zapewnia szczegółowe możliwości analizy kryminalistycznej.

Kontrola sesji w czasie rzeczywistym

Automatyczna rotacja poświadczeń i bezpieczne wprowadzanie danych uwierzytelniających eliminują udostępnianie haseł przy jednoczesnym zachowaniu bezproblemowego dostępu do RDP dla autoryzowanych użytkowników.

Przejrzysta architektura proxy

Wdrożenie bez agentów bezproblemowo integruje się z istniejącą infrastrukturą RDP. Użytkownicy łączą się za pośrednictwem natywnych klientów RDP, podczas gdy wszystkie sesje przepływają przez inteligentną warstwę bezpieczeństwa Fudo.

Automatyczne raportowanie zgodności

Generuj szczegółowe ścieżki audytu i raporty zgodności dla wymogów regulacyjnych. Dokładne logi sesji, wzorce dostępu i zdarzenia bezpieczeństwa wspierają spełnianie obowiązków wynikających z regulacji.

Integracja zarządzania poświadczeniami

Automatyczna rotacja poświadczeń i bezpieczne wprowadzanie danych uwierzytelniających eliminują udostępnianie haseł przy jednoczesnym zachowaniu bezproblemowego dostępu do RDP dla autoryzowanych użytkowników.

Korzyści

Mierzalne ulepszenia zabezpieczeń RDP

Ulepszone wykrywanie zagrożeń

Analiza behawioralna oparta na AI wykrywa podejrzane aktywności w sesjach RDP, których nie rejestrują tradycyjne mechanizmy bezpieczeństwa, skracając czas obecności zagrożenia w systemie i zapobiegając ruchowi lateralnemu.

Usprawniona zgodność

Kompleksowe rejestrowanie sesji i zautomatyzowane raportowanie spełniają wymogi regulacyjne dotyczące monitorowania uprzywilejowanego dostępu i dokumentacji ścieżki audytu.

Efektywność operacyjna

Scentralizowane zarządzanie dostępem RDP zmniejsza koszty administracyjne, zapewniając jednocześnie szczegółową kontrolę nad uprawnieniami użytkowników i zasadami sesji.

Szybkie wdrożenie

Architektura bez agentów umożliwia szybką implementację bez modyfikacji istniejącej infrastruktury RDP lub wymagania instalacji oprogramowania na urządzeniach końcowych.

Typowe scenariusze bezpieczeństwa RDP

Integracja

Bezproblemowa integracja infrastruktury RDP

Fudo Enterprise integruje się z istniejącymi środowiskami Windows, usługą Active Directory i infrastrukturą RDP bez konieczności modyfikacji systemu lub wdrażania agenta. Obsługa standardowych klientów RDP zapewnia bezproblemową obsługę.

- Uwierzytelnianie i autoryzacja w Active Directory

- Usługi RDP w Windows Server

- Integracja z Terminal Services Gateway

- Kompatybilność z systemami SIEM i narzędziami bezpieczeństwa

- Systemy raportowania zgodności

Kompleksowe zarządzanie uprzywilejowanym dostępem oparte na sztucznej inteligencji dla pracowników organizacji

- Zaawansowana analiza AI z wykorzystaniem ponad 1400 wskaźników behawioralnych

- Pełna rejestracja sesji i kontrola administracyjna

- Zgodność z dyrektywami i automatyzacja AI klasy korporacyjnej

- Architektura wysokiej dostępności oparta na klastrach failover

- Proste wdrożenie bez agentów

- Natychmiastowe wdrażanie dostawców bez VPN lub agentów

- Bezpieczny dostęp przez przeglądarkę z monitoringiem w czasie rzeczywistym

- Automatyczne egzekwowanie polityk i kontrola czasu trwania dostępu

- Pełne ścieżki audytu wszystkich działań użytkowników zewnętrznych

- Dostęp Just-in-Time i zgodny z zasadą Zero Trust